Stellt euch folgende Situation vor: Ihr wollt eurer Freundin ein Geheimnis mitteilen, aber der einzige Weg ist, einen Brief durch einen Raum voller neugieriger Menschen zu schicken. Wie stellt ihr sicher, dass:

- Niemand den Brief öffnet und liest?

- Der Brief wirklich von euch stammt und nicht von jemand anderem?

- Der Brief unverändert ankommt?

Genau diese Probleme lösen wir im Internet mit digitalen Zertifikaten. Heute werden wir verstehen, wie das funktioniert.

Das Problem der sicheren Kommunikation

Das Briefumschlag-Beispiel

Stellen wir uns vor, ihr möchtet eurer Bank eine vertrauliche Nachricht schicken:

- Problem 1 – Konfidentialität (Vertraulichkeit):

Wenn ihr einen normalen Brief schickt, könnte jeder ihn öffnen und lesen. - Problem 2 – Authentizität (Echtheit):

Woher weiß die Bank, dass wirklich ihr den Brief geschickt habt? - Problem 3 – Integrität (Unverfälschtheit):

Wie kann die Bank sicher sein, dass niemand den Inhalt verändert hat?

Im echten Leben lösen wir das mit:

- Verschlossenen Umschlägen

- Unterschriften

- Siegeln oder speziellen Briefpapieren

Die drei Schutzziele der IT-Sicherheit

| Ziel | Beschreibung | Realisationsmöglichkeit |

| Konfidentialität | Daten dürfen von unberechtigten nicht einsehbar sein | Verschlüsselung |

| Authentizität | Quelle der Nachricht muss nachprüfbar sein | Signatur/Zertifikat |

| Integrität | Daten müssen vollständig und unverändert sein | Prüfsumme/Hashwert |

Grundlagen der Verschlüsselung

Symmetrische Verschlüsselung – Der gemeinsame Geheimschlüssel

Alltagsbeispiel: Die Schatzkiste mit einem Schlüssel

Stellt euch vor, Anna und Bernd haben beide einen identischen Schlüssel für eine Schatzkiste:

- Anna schreibt eine geheime Nachricht auf einen Zettel

- Sie legt den Zettel in die Schatzkiste und verschließt sie mit ihrem Schlüssel

- Die verschlossene Kiste kann durch den Raum voller neugieriger Menschen transportiert werden

- Bernd erhält die Kiste und öffnet sie mit seinem identischen Schlüssel

- Nur Bernd kann die Nachricht lesen, weil nur er den passenden Schlüssel hat

So funktioniert symmetrische Verschlüsselung:

- Ein einziger geheimer Schlüssel wird zum Verschlüsseln UND Entschlüsseln verwendet

- Beide Kommunikationspartner müssen den gleichen Schlüssel besitzen

- Der Schlüssel muss geheim bleiben

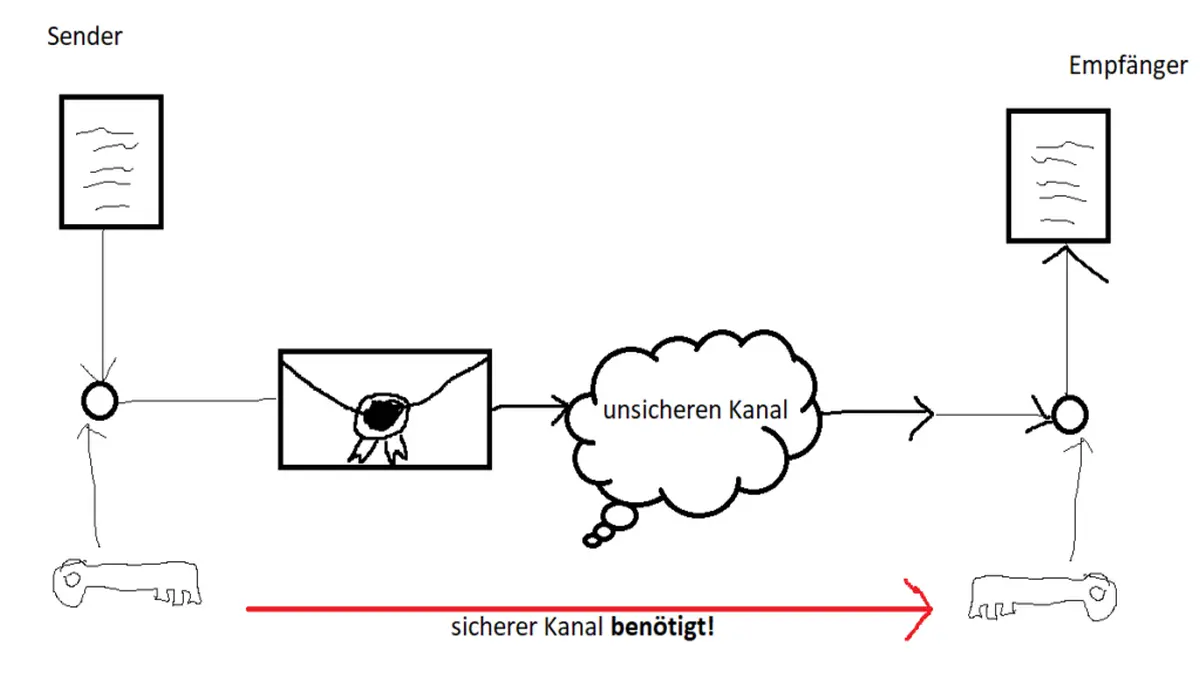

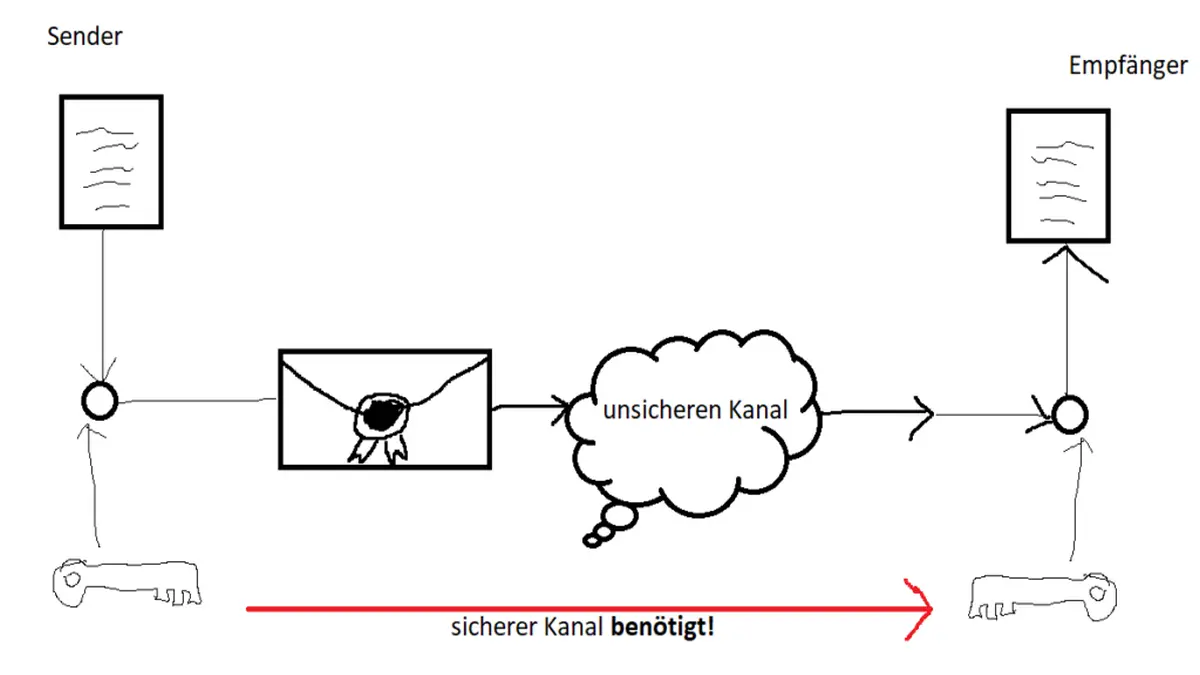

Das große Problem: Wie bekommen Anna und Bernd den gleichen Schlüssel, ohne dass jemand ihn abfangen kann? Sie müssten sich vorher persönlich treffen oder einen sicheren Weg finden, den Schlüssel auszutauschen.

Asymmetrische Verschlüsselung – Das Schlüsselpaar-Prinzip

Alltagsbeispiel: Das besondere Vorhängeschloss

Jetzt stellt euch ein besonderes Vorhängeschloss vor:

- Bernd besitzt ein spezielles Vorhängeschloss mit einem einzigartigen Schlüssel

- Er kann das Vorhängeschloss in offenem Zustand an alle verschicken, behält aber den Schlüssel

- Anna erhält das offene Vorhängeschloss

- Sie schreibt ihre Nachricht, legt sie in eine Box und verschließt diese mit Bernds Vorhängeschloss

- Sobald das Schloss einrastet, kann niemand die Box öffnen – nicht einmal Anna selbst!

- Die Box wird zu Bernd geschickt

Nur Bernd kann mit seinem Schlüssel das Vorhängeschloss öffnen und die Nachricht lesen

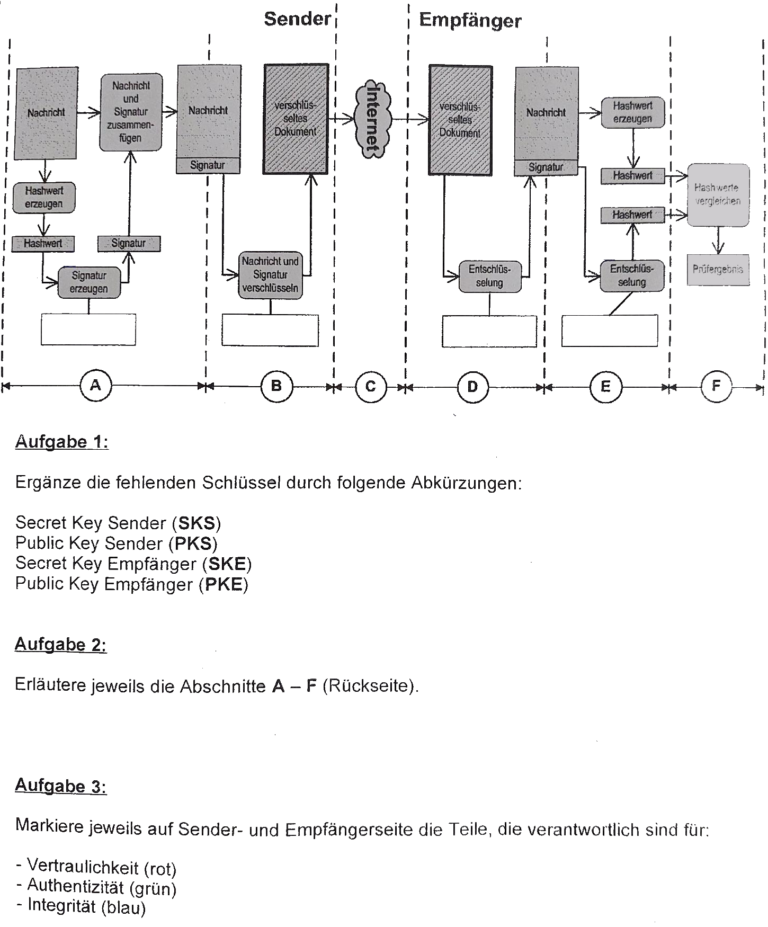

Natürlich besitzt auch der Sender ein paar aus Public- und Secret-Key. Wenn sowohl Sender als auch Empfänger je mit den Schlüsselpaaren arbeiten können alle Schutzziele erfüllt werden:

- Abschnitt A: SKS (Secret Key Sender)

- Abschnitt B: PKE (Public Key Empfänger)

- Abschnitt D: SKE (Secret Key Empfänger)

- Abschnitt E: PKS (Public Key Sender)

- Abschnitt A: Signaturerstellung beim Sender

In diesem Abschnitt erstellt der Sender einen Hashwert der Nachricht und erzeugt daraus mithilfe seines privaten Schlüssels (SKS) eine digitale Signatur. Der Hashwert dient als eindeutiger Fingerabdruck der Nachricht und wird mit dem geheimen Schlüssel des Senders verschlüsselt. - Abschnitt B: Verschlüsselung beim Sender

Hier werden die Nachricht und die Signatur zusammengefügt und mit dem öffentlichen Schlüssel des Empfängers (PKE) verschlüsselt. Das Ergebnis ist ein verschlüsseltes Dokument, das nur der Empfänger mit seinem privaten Schlüssel entschlüsseln kann. - Abschnitt C: Übertragung

In diesem Abschnitt wird das verschlüsselte Dokument über einen Kommunikationskanal (Internet) vom Sender zum Empfänger übertragen. - Abschnitt D: Entschlüsselung beim Empfänger

Der Empfänger entschlüsselt das erhaltene Dokument mit seinem privaten Schlüssel (SKE). Dadurch erhält er die ursprüngliche Nachricht und die Signatur des Senders. - Abschnitt E: Signaturprüfung beim Empfänger

In diesem Abschnitt erzeugt der Empfänger einen Hashwert aus der empfangenen Nachricht und entschlüsselt die Signatur mit dem öffentlichen Schlüssel des Senders (PKS). Wenn der selbst erzeugte Hashwert mit dem entschlüsselten Hashwert übereinstimmt, ist die Signatur gültig. - Abschnitt F: Vergleich der Hashwerte

Hier werden die Hashwerte verglichen. Bei Übereinstimmung ist die Integrität der Nachricht bestätigt und die Authentizität des Senders verifiziert. Das Ergebnis der Prüfung wird angezeigt.

- Vertraulichkeit (rot):

- Senderseite: „Nachricht und Signatur verschlüsseln“ (Abschnitt B)

- Empfängerseite: „Entschlüsselung“ (Abschnitt D)

- Authentizität (grün):

- Senderseite: „Signatur erzeugen“ (Abschnitt A)

- Empfängerseite: „Entschlüsselung“ (Abschnitt D) und „Hashwerte vergleichen“ (Abschnitt F)

- Integrität (blau):

- Empfängerseite: „Hashwert erzeugen“ (Abschnitt E) und „Hashwerte vergleichen“ (Abschnitt F)

- Senderseite: „Hashwert erzeugen“ (Abschnitt A)

Bildquelle: pixardi – stock.adobe.com